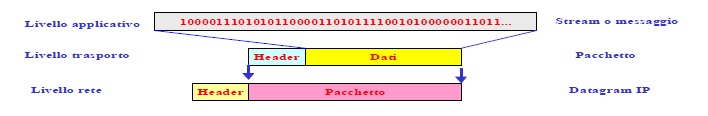

[:it]I dati sono divisi in:

– pacchetti : il protocollo TCP numera i pacchetti e provvede ad inserire in ogni pacchetto un header, che contiene le informazioni necessarie per realizzare il servizio.

– datagram:il protocollo IP trasforma il pacchetto TCP in un datagram e inserisce un header, che contiene le informazioni necessarie ( quale ad esempio l’indirizzo del computer di destinazione) per trasferire l’informazione attraverso la rete.

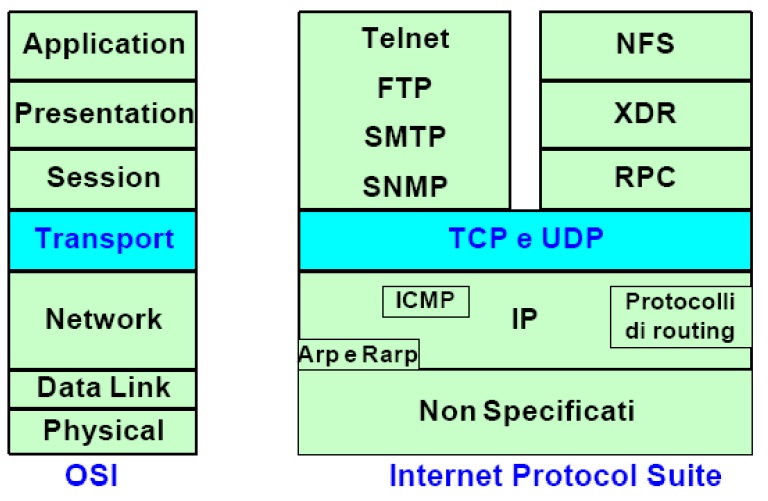

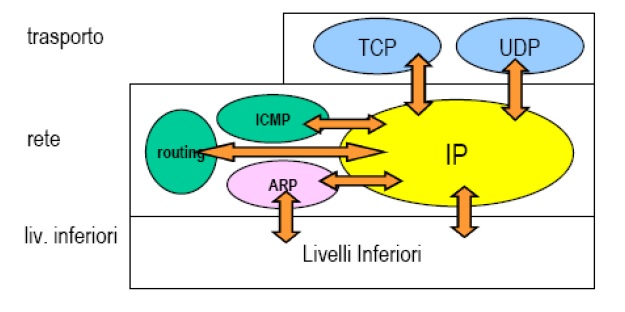

Il modello TCP/IP può essere pensato suddiviso in tre livelli

• servizio di consegna dei datagram: viene svolto dal protocollo IP

• servizio di trasporto dei pacchetti: viene svolto dal protocollo TCP o UDP

• servizi applicativi: contiene i diversi programmi applicativi utili per l’utente ( FTP, telnet,..)

IP

Funzioni svolte dal protocollo IP

• definisce il formato dei dati che vengono trasmessi all’interno della rete.

• realizza la funzione di routing, ovvero il meccanismo con cui si sceglie il percorso per la trasmissione dei dati.

• prevede una serie di regole che determinano come devono essere processati i pacchetti, come e quando devono essere generati i messaggi di errore e le condizioni per le quali un pacchetto deve essere scartato.

Chi fornisce gli indirizzi IP?

IANA–> Internet Assigned Numbers Authority

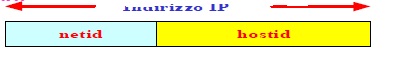

Formato Indirizzo IP

• L’indirizzo IP può essere suddiviso in due campi :

– indirizzo della rete ( netid): che identifica l’indirizzo su cui si trova l’utente;

– indirizzo del computer ( hostid) : che identifica un computer all’interno della rete.

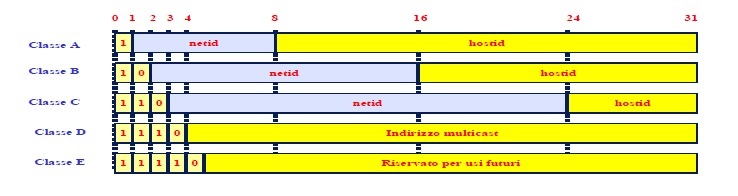

Classi di indirizzi IP

Gli indirizzi IP possono essere divisi in 5 classi:

Classe A

- il primo bit è sempre 0

- utilizza 7 bit per netid e 24 per hostid.

- possono esistere un numero massimo di

reti, ciascuna delle quali può contenere al massimo

reti, ciascuna delle quali può contenere al massimo  host.

host. - Riservati a grandi organizzazioni

- Sono quelli che hanno il primo numero compreso tra 0 e 127

Classe B

- i primi due bit sempre 10

- utilizza 14 per bit per netid e 16 per hostid.

- possono esistere

reti, ciascuna delle quali può contenere al massimo

reti, ciascuna delle quali può contenere al massimo  host

host - Riservati a medio-grandi organizzazioni

- Indirizzi di classe B con rappresentazione decimale: sono quello che hanno il

primo numero compreso tra 128 e 191

Classe C

- i primi tre bit sempre 110

- utilizza 21 bit per netid e 8 bit per hostid.

- possono esistere

reti, ciascuna delle quali può contenere al massimo

reti, ciascuna delle quali può contenere al massimo  host.

host. - Riservati a piccole organizzazioni

- Indirizzi di classe C con rappresentazione decimale: sono quello che hanno il

primo numero compreso tra 192 e 223

Classe D

è riservata ad applicazioni di multicast. Non hanno maschere di rete.

Classe E

definita per usi futuri. Sono facilmente riconoscibili in quanto il primo campo

dell’indirizzo è compreso tra 240 e 255. Non hanno maschere di rete.

[:]